awvs.html 内。

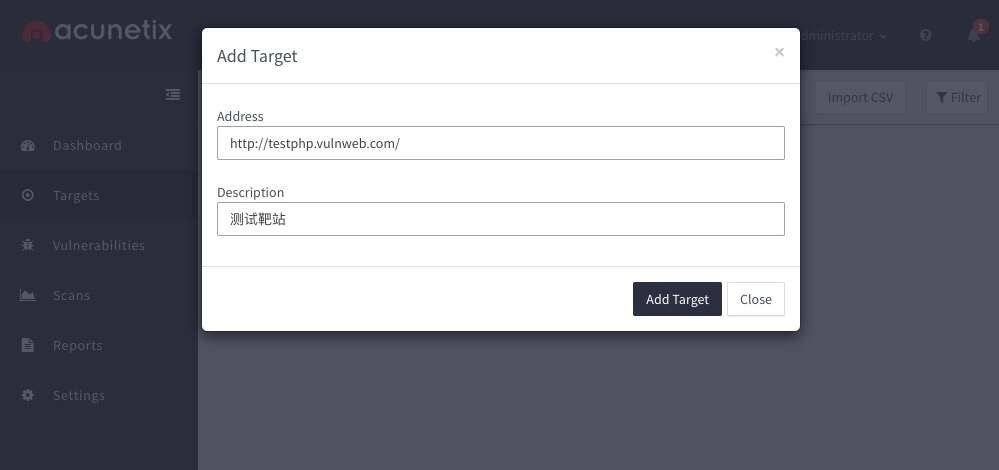

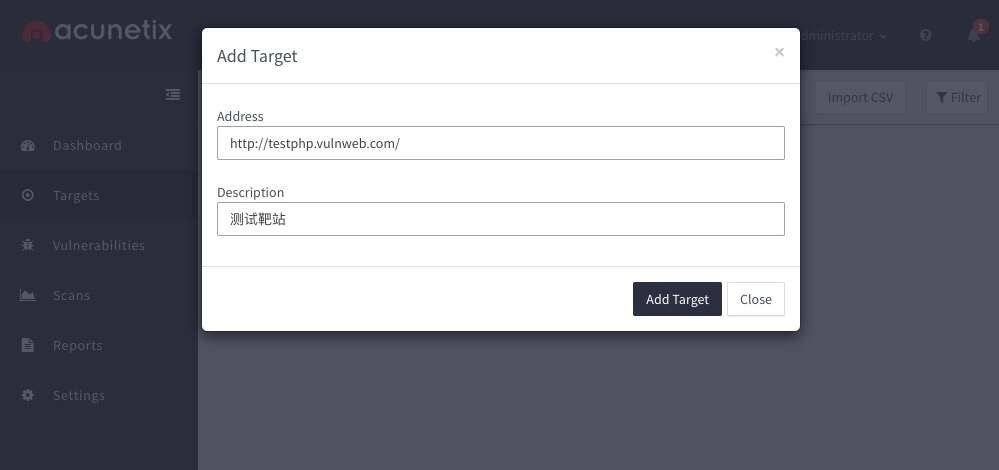

Targets, 然后点击 Add Target 添加扫描目标:

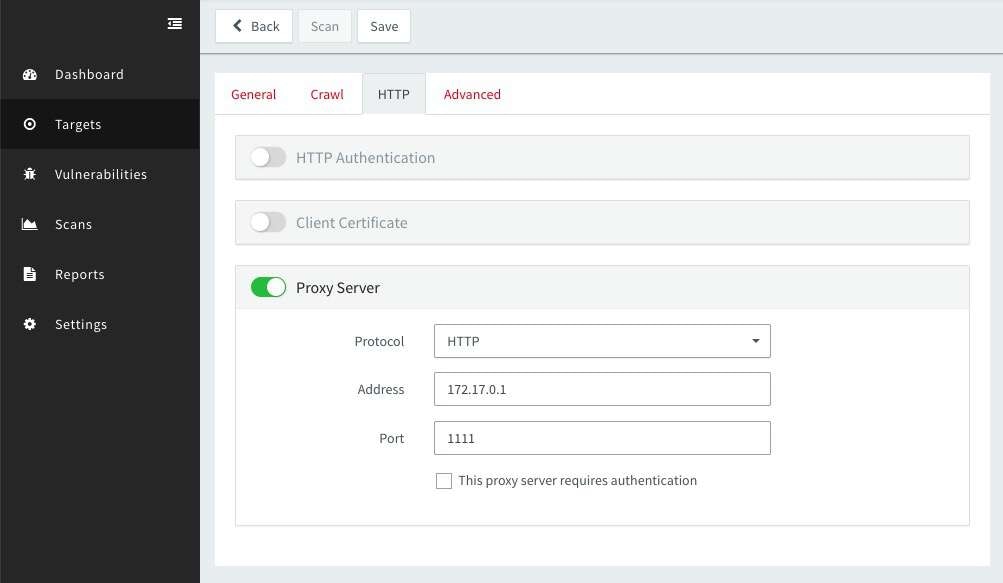

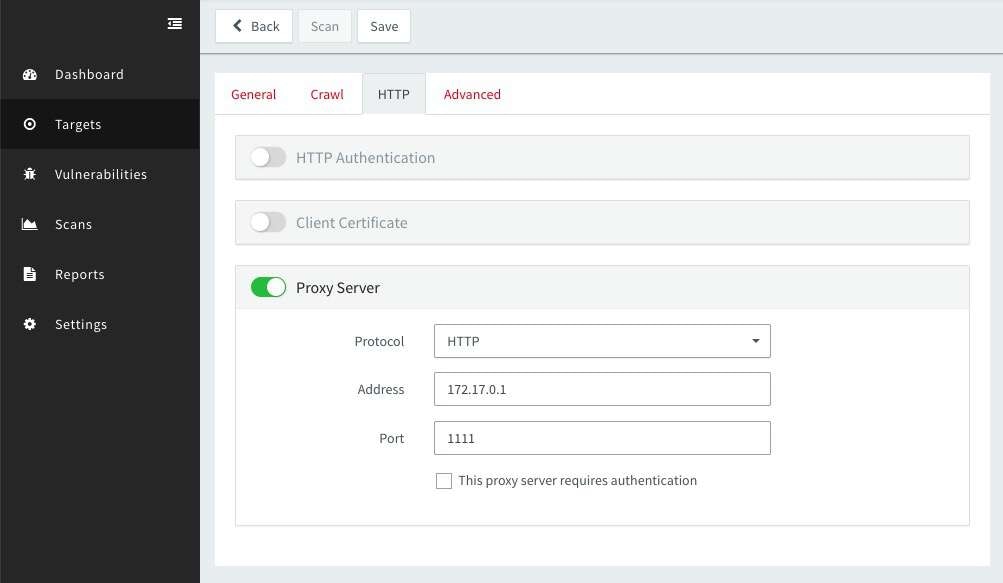

HTTP 的部分,填写 xray 的 HTTP 代理。

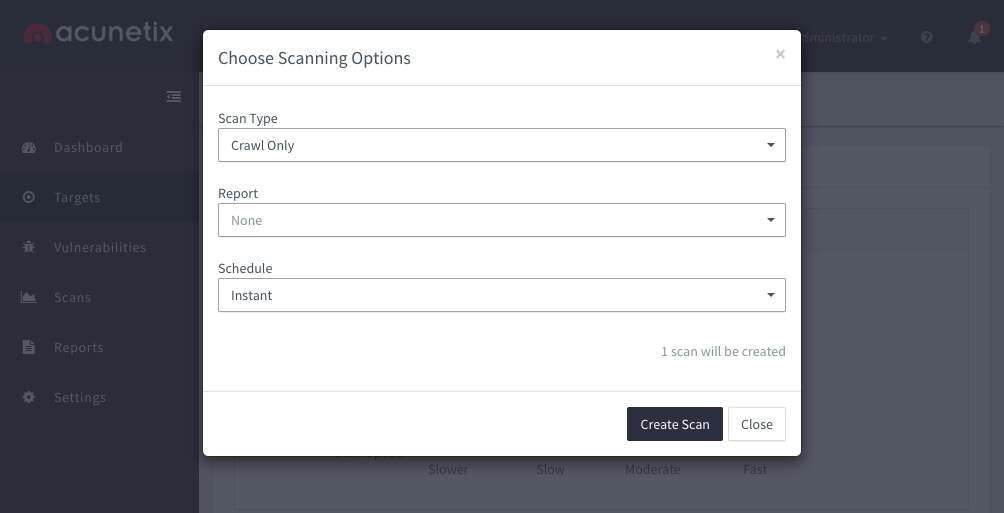

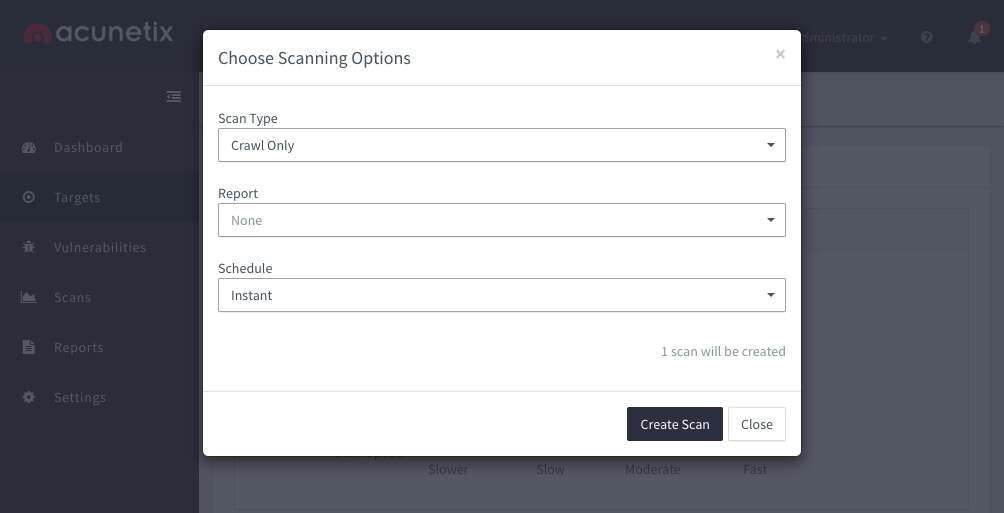

scan 按钮,按图示选择 Crawl Only 即仅使用爬虫,然后点击 Create Scan 就可以开始扫描了。

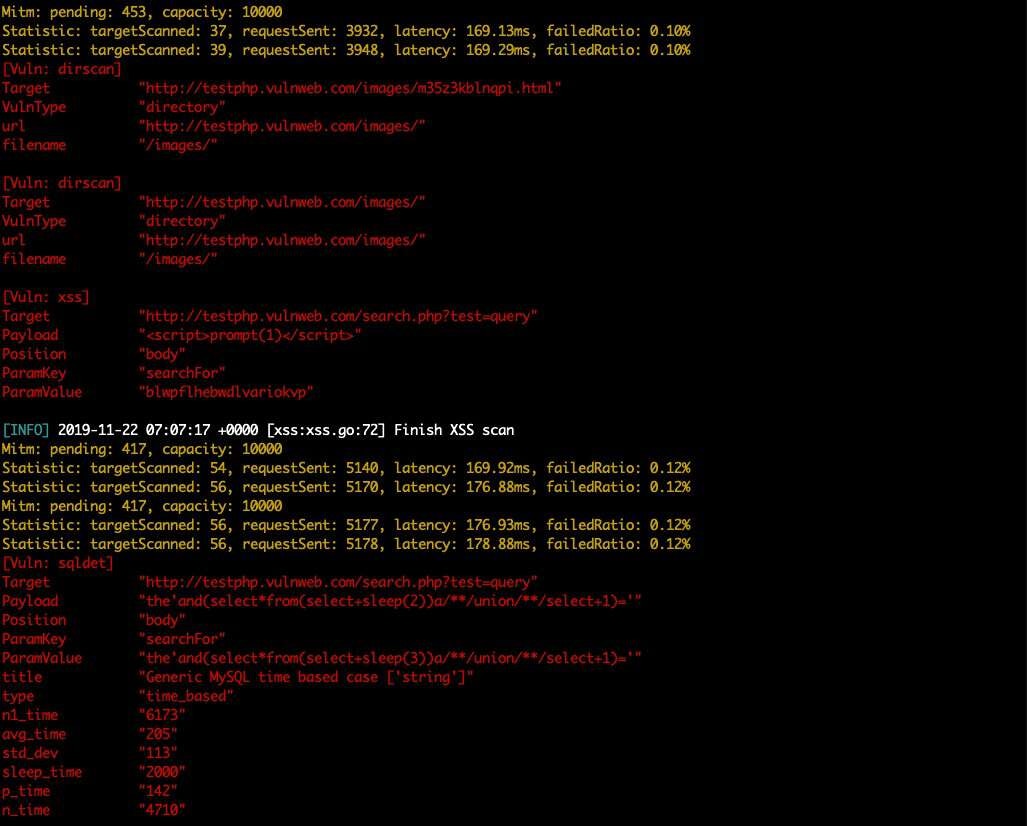

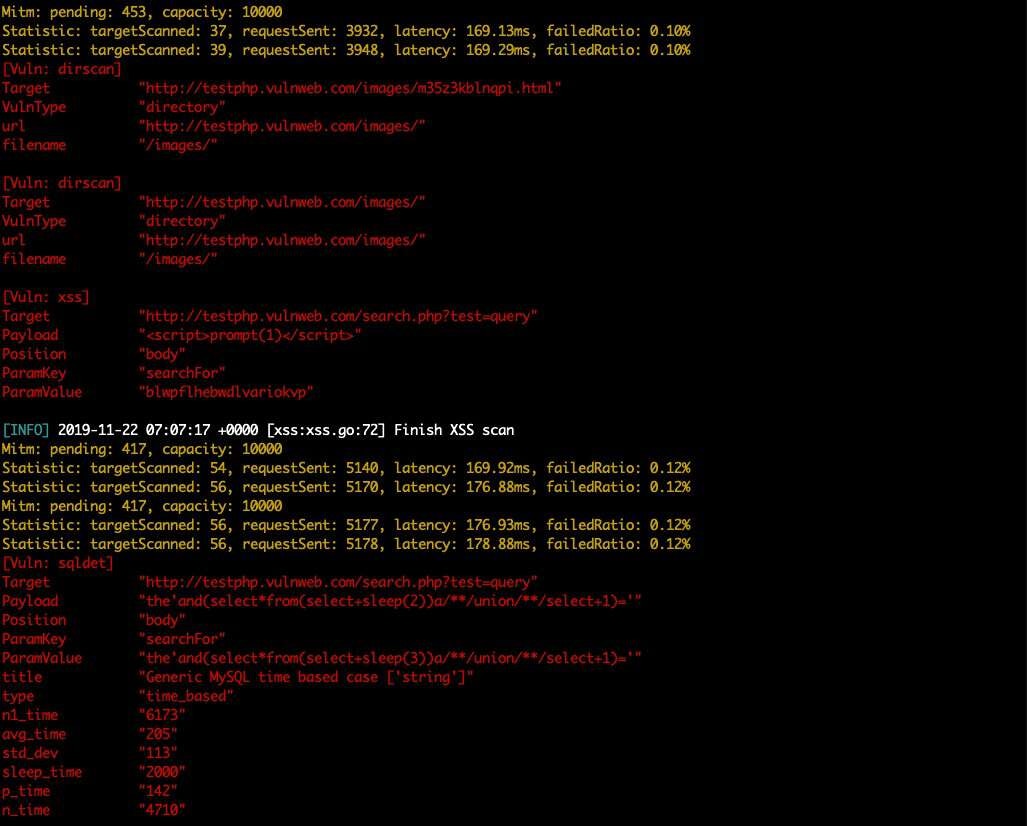

avws.html 查看漏洞详情。awvs.html 内。

Targets, 然后点击 Add Target 添加扫描目标:

HTTP 的部分,填写 xray 的 HTTP 代理。

scan 按钮,按图示选择 Crawl Only 即仅使用爬虫,然后点击 Create Scan 就可以开始扫描了。

avws.html 查看漏洞详情。